信息來源:FreeBuf

近期�����,Google和Lookout的安全研究專家發(fā)現(xiàn)了一款非常復雜的Android間諜軟件�,它不僅可以從手機的聊天軟件中竊取用戶的隱私數(shù)據(jù)���,還可以通過手機的攝像頭和麥克風來監(jiān)視用戶的一舉一動���。更重要的是,它還可以進行自毀操作�����,而正是由于這款間諜軟件擁有非常智能的自毀機制�,因此它在三年之后的今天才被研究人員發(fā)現(xiàn)�����。

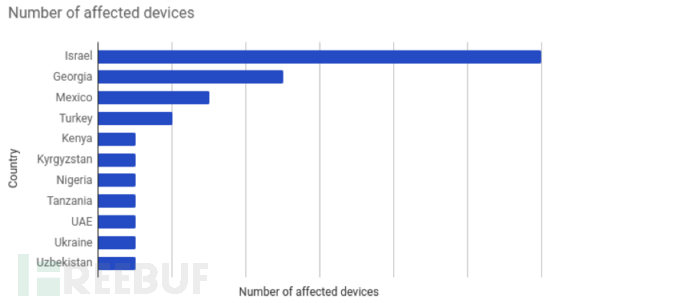

這款間諜軟件名叫Chrysaor����,攻擊者此前曾使用這款Android間諜軟件攻擊以色列���、格魯吉亞、土耳其和墨西哥等國的活躍分子以及新聞記者�。據(jù)稱,這個間諜軟件很可能是由以色列間諜公司NSO Group集團制作的����,也就是去年利用iOS惡意軟件Pegasus來攻擊阿聯(lián)酋人權活動家的那家公司。

外界廣泛認為����,NSO Group可以制作出地球上最先進的移動端間諜軟件,而且他們會將這些產品出售給他國政府����、執(zhí)法機構以及獨裁政權。

Chrysaor分析

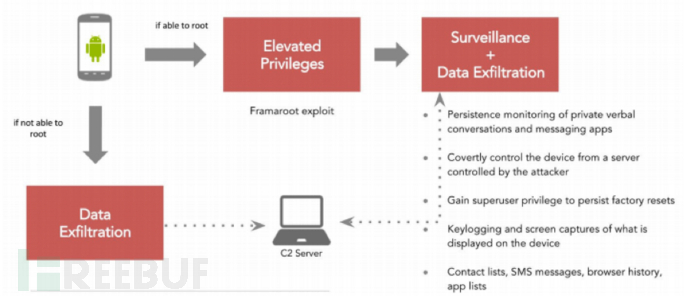

這款名叫Chrysaor的Android間諜軟件具備以下幾種功能:

1. 從目前熱門的App中竊取數(shù)據(jù)�,受影響的應用包括Gmail、WhatsApp�、Skype、Facebook��、Twitter����、Viber以及Kakao等�。

2. 通過SMS短信來遠程控制目標設備�。

3. 在后臺記錄實時視頻和語音信息。

4. 鍵盤記錄和屏幕截圖��。

5. 禁用系統(tǒng)的自動更新以防止設備漏洞被修復���。

6. 通過自毀機制來躲避檢測��。

Google的安全研究人員表示����,他們已經(jīng)通過VerifyApps確定了這一惡意軟件的影響范圍���,并且相關人員也與很多潛在的感染用戶取得了聯(lián)系���,及時清除了受感染設備上的惡意軟件�,并通過修改VerifyApps的響應機制來保護用戶的安全。

這種威脅之所以難以檢測到�����,是因為當它發(fā)現(xiàn)任何有可能威脅到自身的檢測行為時,它可以將自己從目標設備中刪除��。Lookout的安全研究專家Michael Flossman是這樣形容Chrysaor的:“如果Chrysaor感覺自己可能會被發(fā)現(xiàn)�����,那么它便會立刻將自己刪除����。”例如出現(xiàn)下面這幾種情況時����,Pegasus將會進行自毀操作:

1. SIM MCC ID無效;

2. 設備中存在與安全產品有關的文件���;

3. 持續(xù)六十天無法與后臺服務器連接�����;

4. 接收到服務器發(fā)送過來的自毀命令�;

Lookout的研究人員認為���,Chrysaor APK可以通過基于SMS的釣魚信息來進行傳播��,就像Pegasus感染iOS設備一樣�。Chrysaor利用的是一個名叫Framaroot的著名Android漏洞,并利用這個漏洞來root目標設備并獲取設備的完整控制權����。更重要的是,在此期間NSOGroup很可能還發(fā)現(xiàn)了很多新的Android0 day漏洞���,并將相應的漏洞利用代碼更新到了新版本的Chrysaor間諜軟件之中��。

感染情況

Google的研究人員發(fā)現(xiàn)�����,受到這款惡意軟件影響的用戶大部分都位于以色列境內�����,還有一些受害者也分布在格魯吉亞�����、墨西哥和土耳其等國家�。

研究人員推測�����,攻擊者很可能是通過釣魚攻擊來誘使目標用戶下載惡意代碼的��,當這款惡意軟件成功感染目標設備之后��,它便會開啟鍵盤記錄功能���,并從很多當前流行的App中竊取數(shù)據(jù)��,例如WhatsApp����、Facebook和Gmail等等���。

其復雜程度不言而喻

由于Chrysaor的種種特性�,Lookout也稱其為目前最復雜的間諜軟件���。它的iOS變種甚至利用了三個此前未被發(fā)現(xiàn)的漏洞����,而且還可以獲取iOS設備的完整控制權并對用戶進行監(jiān)控。

當時��,這款間諜軟件感染了一名阿聯(lián)酋人權主義者的手機�����,而這也是Chrysaor首次進入我們的視野���。當時��,他的手機收到了一條SMS文字短信����,而這條短信中則包含有指向Chrysaor間諜軟件的惡意鏈接�����。

在了解到這一事實之后���,蘋果公司也迅速發(fā)布了一個漏洞補丁����。Lookout在拿到Chrysaor的Android端樣本之后���,便與iOS端樣本進行比對��,比對的結果也與Google的研究人員進行了共享���。分析結果表明,與iOS端版本不同的是���,Chrysaor的Android端版本并沒有利用任何此前未知的安全漏洞���,而利用的是很多老Android版本中的漏洞。

結束語

目前��,GooglePlay應用商店中還沒有發(fā)現(xiàn)Chrysaor的身影��,而且受感染設備數(shù)量較低這一事實也意味著大多數(shù)用戶不會遇到這個麻煩��。

Lookout已經(jīng)發(fā)布了一份關于Chrysaor的詳細技術報告�����,其標題為《Pegasusfor Android: Technical Analysis and Findings of Chrysaor》�,如果你還想了解更多關于Chrysaor的內容,請參考這篇詳細報告����?���!?/span>PDF下載地址】

* 參考來源:thehackernews���、networkworld�、securityaffairs���, FB小編Alpha_h4ck編譯��,轉載請注明來自FreeBuf.COM