信息來(lái)源:Freebuf

“我們已經(jīng)成功入侵微軟的GitHub私人儲(chǔ)存庫(kù)��,并從中竊取了500GB的數(shù)據(jù)��,本來(lái)打算在暗網(wǎng)上出售的��,現(xiàn)在改變主意了�,打算免費(fèi)發(fā)布��?!?

一名自稱Shiny Hunters的黑客主動(dòng)聯(lián)系了一家國(guó)外媒體,聲稱其已經(jīng)入侵微軟GitHub賬戶�,獲取了這家軟件巨頭私人存儲(chǔ)庫(kù)的完全訪問(wèn)權(quán)。

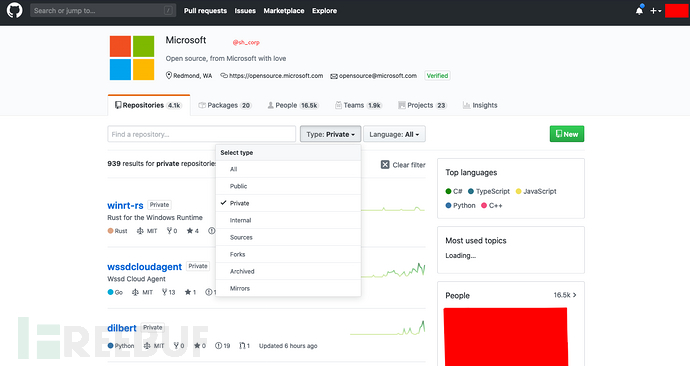

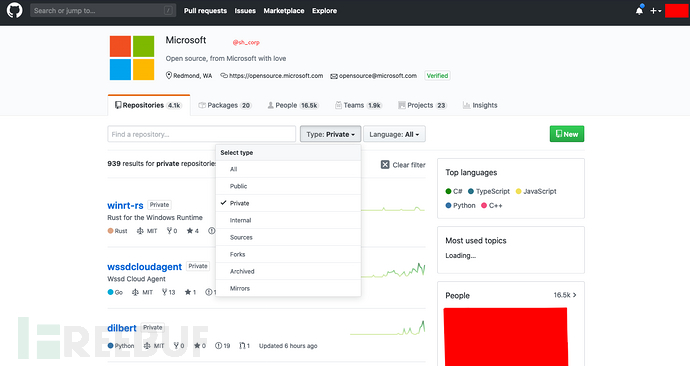

同時(shí)��,為了證明入侵成功�,黑客還出示了微軟私人存儲(chǔ)庫(kù)的證據(jù),如下圖所示:

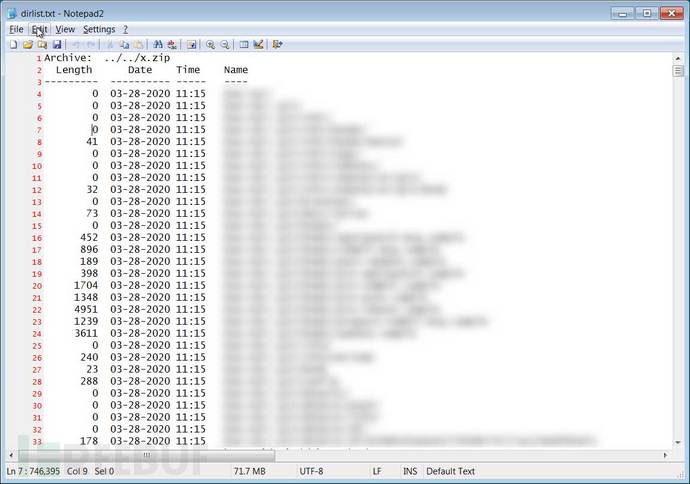

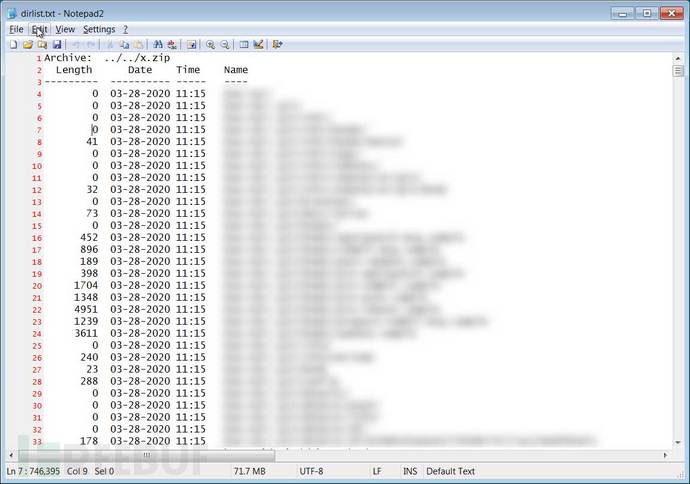

不僅如此��,黑客還主動(dòng)袒露自己的計(jì)劃��,原本打算在暗網(wǎng)出售這些數(shù)據(jù)�,現(xiàn)在打算直接泄露。此外,他還提供了一部分竊取文件��,從以下的文件截圖可以看到�,這些數(shù)據(jù)泄露可以追溯至2020年3月28日。

隨后��,Shiny Hunters在黑客論壇上公開(kāi)1GB文件�,作為預(yù)熱,該論壇網(wǎng)站的注冊(cè)成員可以通過(guò)網(wǎng)站“Credit”來(lái)訪問(wèn)數(shù)據(jù)��。

這些泄露的數(shù)據(jù)文件中��,某些包含了中文文本或是引用了latelee.org��,這讓數(shù)據(jù)的真實(shí)性遭到了論壇其他黑客的懷疑�。此外�,這些數(shù)據(jù)似乎大都是代碼樣本、測(cè)試項(xiàng)目��、電子書(shū)和其他常規(guī)項(xiàng)目�。

一些例如名為“ wssd云代理”,“ Rust / WinRT語(yǔ)言投影”和“ PowerSweep” PowerShell項(xiàng)目的私人存儲(chǔ)庫(kù)更吸引人�,但總體而言,從分享的數(shù)據(jù)內(nèi)容來(lái)看�,并沒(méi)有發(fā)現(xiàn)Windows或Office等影響較大的源代碼。

在黑客論壇上看到漏洞的網(wǎng)絡(luò)情報(bào)公司Under Breach也認(rèn)為問(wèn)題不大。唯一讓他們擔(dān)心的是��,是否會(huì)有像過(guò)去其他開(kāi)發(fā)人員那樣�,私有API密鑰或密碼可能會(huì)意外地遺留在某些私有存儲(chǔ)庫(kù)中,這種情況就不得而知�,且比較危險(xiǎn)了。

微軟員工山姆·史密斯(Sam Smith)在Under Breach的推文中回復(fù)說(shuō)�,他認(rèn)為該泄漏是偽造的,因?yàn)椤?Msft有一個(gè)“規(guī)則”��,規(guī)定GitHub存儲(chǔ)庫(kù)必須在30天內(nèi)公開(kāi)�。但是目前該回復(fù)已經(jīng)刪除。

值得注意的是��,Under Breach在推特中還提及��,此次入侵GitHub背后的黑客Shiny Hunters是前兩天印度尼西亞最大電子商務(wù)平臺(tái)Tokopedia數(shù)據(jù)泄露的始作俑者��。那次出售包含1500萬(wàn)的用戶記錄��,而這只是泄露數(shù)據(jù)總量的一部分�,完整用戶記錄高達(dá)9000萬(wàn)條,售價(jià)只有5000美元�。

其中包含大量用戶敏感信息,例如全名��、電子郵件、電話號(hào)碼�、哈希密碼、生日和與Tokopedia個(gè)人資料相關(guān)的詳細(xì)信息(帳戶創(chuàng)建日期�、上次登錄名、電子郵件激活碼��、密碼重置代碼��、位置詳細(xì)信息�、Messenger ID、愛(ài)好��、教育��、“關(guān)于我的領(lǐng)域”等等)�。

這名黑客作案頻頻,而此次微軟對(duì)其舉動(dòng)尚未回復(fù)��,這些文件是否確實(shí)是合法文件如今尚且無(wú)法確認(rèn)�,本文將持續(xù)跟進(jìn)��。