信息來(lái)源:Freebuf

在充滿變化和不確定的世界里,有些事情總是年復(fù)一年地進(jìn)行著��。這已經(jīng)是第15份數(shù)據(jù)泄露成本報(bào)告了,由Ponemon研究所進(jìn)行研究��,IBM Security機(jī)構(gòu)發(fā)布��。通過(guò)提供安全事件可能對(duì)組織造成的財(cái)務(wù)影響的詳細(xì)視圖��、歷史數(shù)據(jù)揭示了數(shù)據(jù)泄露的原因和未來(lái)趨勢(shì)��。

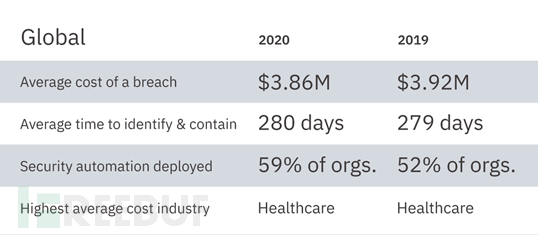

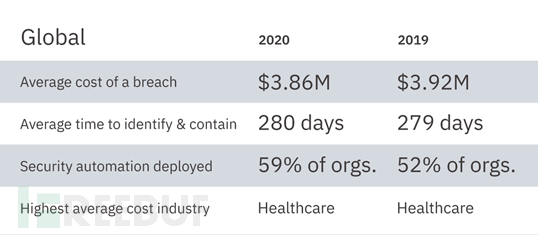

今年的研究分析了2019年8月至2020年4月之間524個(gè)數(shù)據(jù)泄露事件��,涉及17個(gè)地區(qū)和17個(gè)行業(yè)的各種規(guī)模的組織機(jī)構(gòu)��。2020年數(shù)據(jù)泄露成本報(bào)告似乎和以前一樣��,沒(méi)有很大的起伏��,包括全球數(shù)據(jù)泄露總成本��,2020年平均為386萬(wàn)美元��,比2019年研究下降約1.5%��,但基本與往年持平��。2020年研究中發(fā)現(xiàn)并修復(fù)數(shù)據(jù)泄露的平均時(shí)間為280天��,幾乎與2019年的平均279天相同��。

然而��,2020年也是不平凡的一年��。許多組織因?yàn)樾鹿谝咔橐艳D(zhuǎn)向遠(yuǎn)程工作模式��。根據(jù)《 2020年數(shù)據(jù)泄露成本報(bào)告》中的調(diào)查結(jié)果��,組織轉(zhuǎn)移到遠(yuǎn)程工作的受訪者中有76%希望在家工作可能會(huì)增加數(shù)據(jù)泄露發(fā)現(xiàn)和修復(fù)的時(shí)間��。此外��,70%的受訪者預(yù)計(jì)遠(yuǎn)程工作可能會(huì)增加數(shù)據(jù)泄露的成本��。

這項(xiàng)報(bào)告真正的價(jià)值不僅僅是提供一個(gè)成本數(shù)據(jù)��,更多的是了解影響成本的因素��,這對(duì)于企業(yè)來(lái)說(shuō)��,是更有參考價(jià)值的��,企業(yè)可以根據(jù)這些做出調(diào)整。

每年P(guān)onemon 研究所都要求參與組織估算數(shù)百種影響數(shù)據(jù)泄露的成本��,這些因素從業(yè)務(wù)損失到檢測(cè)和響應(yīng)活動(dòng)��,再到通知活動(dòng)等等��。為了適應(yīng)不斷變化的業(yè)務(wù)需求��、新技術(shù)和新威脅��,今年這份報(bào)告探討了以前尚未涉及的因素��,包括各種類型的威脅��、組織因素和安全措施��。

今年��,該研究增加了對(duì)漏洞測(cè)試和紅隊(duì)測(cè)試的成本影響的分析��,該分析使用對(duì)抗性方法進(jìn)行滲透測(cè)試��。與平均總成本386萬(wàn)美元相比��,進(jìn)行紅隊(duì)測(cè)試的組織表示其平均成本降低了約24.3萬(wàn)美元��,而進(jìn)行漏洞測(cè)試的組織表示,其平均成本比全球平均水平低約17.3萬(wàn)美元��。

這項(xiàng)研究首次探討了遠(yuǎn)程工作的成本影響和安全技能短缺這兩項(xiàng)影響因素��,這兩個(gè)因素會(huì)增加成本��。遠(yuǎn)程工作的組織涉及的成本比全球平均數(shù)386萬(wàn)美元高出近13.7萬(wàn)美元��,而由于安全技能短缺��,成本平均增加了25.7萬(wàn)美元��。

報(bào)告的五項(xiàng)關(guān)鍵發(fā)現(xiàn)

這是2020年數(shù)據(jù)泄露成本報(bào)告中的五個(gè)重要發(fā)現(xiàn)��,包括一些新的研究領(lǐng)域��。

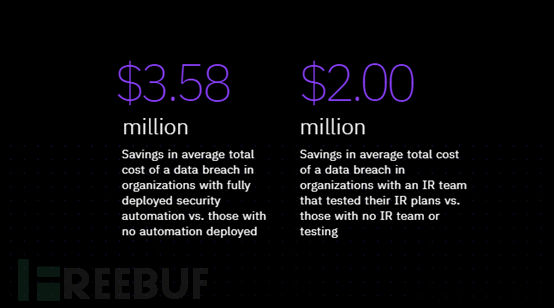

1.安全自動(dòng)化和事件響應(yīng)準(zhǔn)備可有效降低成本

人們發(fā)現(xiàn)通過(guò)使用自動(dòng)化程序盡快發(fā)現(xiàn)數(shù)據(jù)泄露行為��,并培養(yǎng)好事件響應(yīng)(IR)團(tuán)隊(duì)來(lái)修復(fù)數(shù)據(jù)泄露事件��,可以大大降低數(shù)據(jù)泄露的財(cái)務(wù)損失��。

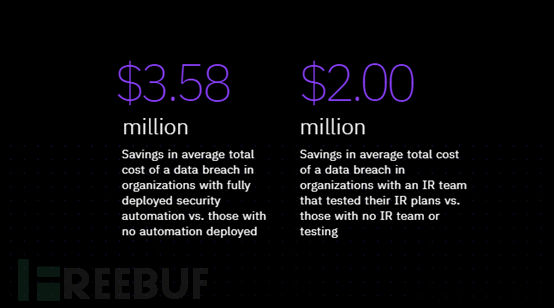

在2020年的研究中��,部署安全自動(dòng)化技術(shù)(例如人工智能��、機(jī)器學(xué)習(xí)��、分析和自動(dòng)化業(yè)務(wù)流程)的組織的數(shù)據(jù)泄露平均成本遠(yuǎn)遠(yuǎn)低于尚未部署這些技術(shù)的組織��。實(shí)際上��,在完全部署了安全自動(dòng)化的組織中��,一次泄露事件的平均成本為245萬(wàn)美元��,而在沒(méi)有安全自動(dòng)化的組織中��,平均成本為603萬(wàn)美元��,相差358萬(wàn)美元��。

同時(shí)��,擁有IR團(tuán)隊(duì)并通過(guò)模擬數(shù)據(jù)泄露事件定期測(cè)試的組織的平均數(shù)據(jù)泄露成本為329萬(wàn)美元��,而沒(méi)有IR團(tuán)隊(duì)或未進(jìn)行IR測(cè)試的組織的平均數(shù)據(jù)泄露成本為529萬(wàn)美元��,相差200

萬(wàn)美元��。

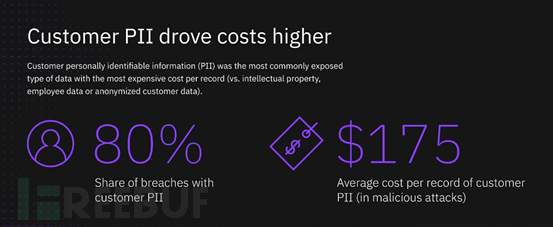

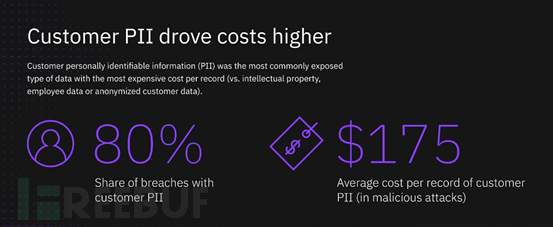

2.客戶PII 成本高于其他記錄類型

該報(bào)告首次根據(jù)數(shù)據(jù)記錄類型深入分析了數(shù)據(jù)泄露事件的每條記錄成本?�?蛻魝€(gè)人身份信息(PII)是最昂貴的記錄類型��,每條丟失或被盜記錄的平均成本為150美元��,而知識(shí)產(chǎn)權(quán)的每條記錄成本為147美元��,匿名客戶記錄為143美元��,員工PII為141美元 ��?�?蛻鬚II是最經(jīng)常泄露的數(shù)據(jù)類型��,在80%的事件中均存在��。

3.憑據(jù)受損和云配置錯(cuò)誤是最大的攻擊媒介

在2020年的研究中��,惡意攻擊造成了52%的數(shù)據(jù)泄露事件��,比2019年的51%略有增加��。2020年報(bào)告首次更深入地探討了惡意攻擊的類型��,分析了九次初始攻擊的成本和頻率攻擊媒介��。最常見(jiàn)的初始攻擊媒介包括憑據(jù)受損(占惡意破壞的19%)��,云配置錯(cuò)誤(占19%)和第三方軟件中的漏洞(占16%)��。這三個(gè)攻擊媒介也是成本代價(jià)最高的��,由于憑證受損造成的平均損失為477萬(wàn)美元��,第三方軟件的漏洞平均為453萬(wàn)美元��,云配置錯(cuò)誤的平均損失為441萬(wàn)美元��。

4.勒索軟件和破壞性攻擊的費(fèi)用要比普通漏洞高

并非所有的數(shù)據(jù)泄露都涉及數(shù)據(jù)的盜竊或泄漏��,有時(shí)記錄被損壞或被劫持索要贖金��。該報(bào)告首次分析了涉及惡意軟件和勒索軟件的成本��。惡意軟件平均成本為452萬(wàn)美元��,勒索軟件平均成本為444萬(wàn)美元��。惡意攻擊的平均總費(fèi)用為427萬(wàn)美元��。

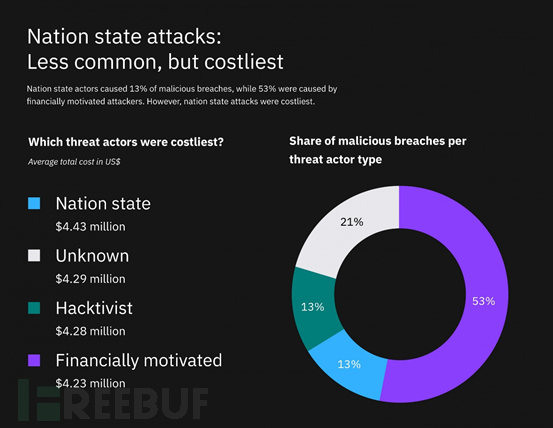

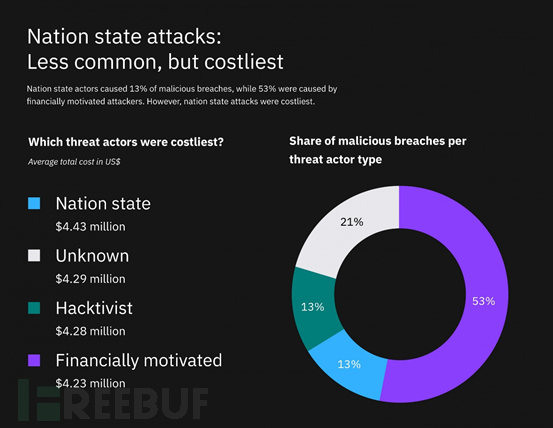

5.國(guó)家間諜攻擊比較少見(jiàn),但是成本最高

2020年報(bào)告首次根據(jù)威脅參與者的主體類型或者說(shuō)攻擊者的動(dòng)機(jī)進(jìn)行了分析��。最常見(jiàn)的是出于經(jīng)濟(jì)動(dòng)機(jī)的攻擊者(占惡意破壞的53%)��,而國(guó)家間諜攻擊者(占13%)和黑客攻擊者(占13%)占比較小��。盡管不太常見(jiàn)��,但由國(guó)家資助的攻擊行為(443萬(wàn)美元)和黑客攻擊行為(428萬(wàn)美元)的平均違規(guī)成本要高于出于經(jīng)濟(jì)動(dòng)機(jī)的攻擊行為(423萬(wàn)美元)��。

具體報(bào)告參見(jiàn):2020數(shù)據(jù)泄露成本報(bào)告