信息來(lái)源:新浪科技

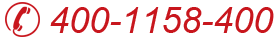

目前�,一個(gè)威脅行為者正在出售全球數(shù)百家公司的C-level高管的電子郵件賬戶密碼。ZDNet本周獲悉,這些數(shù)據(jù)正在一個(gè)名為Exploit.in的俄語(yǔ)黑客封閉式地下論壇上出售����。

威脅行為者正在出售Office 365和微軟賬戶的電子郵件和密碼組合����,他聲稱這些數(shù)據(jù)由占據(jù)職能的高級(jí)管理人員擁有,如:

訪問(wèn)這些賬戶的價(jià)格從100美元到1500美元不等�����,這取決于公司規(guī)模和用戶的角色����。

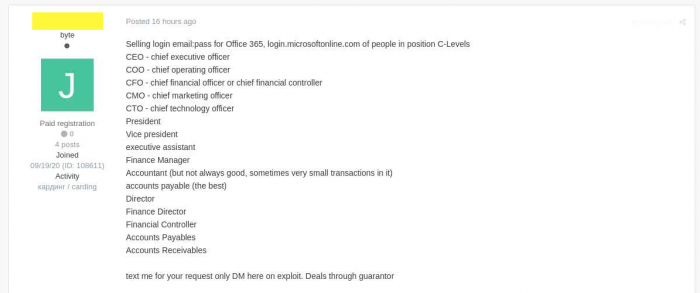

一位同意與賣家聯(lián)系以獲取樣本的網(wǎng)絡(luò)安全界人士證實(shí)了數(shù)據(jù)的有效性,并獲得了兩個(gè)賬戶的有效憑證����,這兩個(gè)賬戶分別是一家美國(guó)中型軟件公司的CEO和一家歐盟連鎖零售店的CFO����。

該消息人士要求ZDNet不要使用其名字�����,正在通知這兩家公司���,同時(shí)也在通知另外兩家公司�,賣家公布了這兩家公司的賬戶密碼�,作為他們擁有有效數(shù)據(jù)的公開證明。

這些是英國(guó)一家企業(yè)管理咨詢機(jī)構(gòu)高管的登錄信息����,以及美國(guó)一家服裝和配件制造商總裁的登錄信息。

賣家拒絕分享他是如何獲得登錄憑證的����,但表示他還有數(shù)百個(gè)登錄憑證可以出售。

根據(jù)威脅情報(bào)公司KELA提供的數(shù)據(jù)�����,同一威脅行為者此前曾表示有興趣購(gòu)買 "Azor日志",這個(gè)術(shù)語(yǔ)指的是從感染AzorUlt信息竊取者木馬的計(jì)算機(jī)上收集的數(shù)據(jù)�。信息竊取者日志幾乎總是包含木馬從安裝在受感染主機(jī)上的瀏覽器中提取的用戶名和密碼。

這些數(shù)據(jù)往往是由信息竊取者運(yùn)營(yíng)商收集的����,他們會(huì)對(duì)這些數(shù)據(jù)進(jìn)行過(guò)濾和整理,然后在Genesis等專門市場(chǎng)����、黑客論壇上出售����,或者他們將這些數(shù)據(jù)賣給其他網(wǎng)絡(luò)犯罪團(tuán)伙。

“被篡改的企業(yè)電子郵件憑證對(duì)網(wǎng)絡(luò)犯罪分子來(lái)說(shuō)很有價(jià)值�,因?yàn)樗鼈兛梢砸栽S多不同的方式被貨幣化,”KELA產(chǎn)品經(jīng)理Raveed Laeb告訴ZDNet����。

“攻擊者可以將它們用于內(nèi)部通信,作為‘CEO騙局’的一部分--犯罪分子操縱員工向他們匯入大筆資金����;它們可以被用來(lái)訪問(wèn)敏感信息,作為敲詐計(jì)劃的一部分�����;或者,這些憑證也可以被利用����,以便訪問(wèn)需要基于電子郵件的2FA的其他內(nèi)部系統(tǒng),以便在組織中橫向移動(dòng)并進(jìn)行網(wǎng)絡(luò)入侵�,”Laeb補(bǔ)充道。

但是����,最有可能的是,這些被泄露的電子郵件將被購(gòu)買和濫用��,用于CEO詐騙或商業(yè)電子郵件攻擊(BEC)詐騙����。根據(jù)FBI今年的一份報(bào)告,到目前為止���,BEC詐騙是2019年最流行的網(wǎng)絡(luò)犯罪形式�����,已占去年報(bào)告的網(wǎng)絡(luò)犯罪損失的一半�。

防止黑客將任何類型的竊取憑證貨幣化的最簡(jiǎn)單方法是為您的在線賬戶使用兩步驗(yàn)證(2SV)或雙因素認(rèn)證(2FA)解決方案。即使黑客設(shè)法竊取登錄信息����,如果沒(méi)有適當(dāng)?shù)?SV/2FA附加驗(yàn)證器,這些信息也將毫無(wú)用處�。